Dữ liệu của hãng bảo mật Kaspersky cho thấy, bằng cách đưa các chủ đề và cụm từ nóng hổi liên quan đến các hoạt động trực tuyến của người dùng như mua sắm và streaming giải trí hoặc đại dịch Covid-19 trong tin nhắn, khả năng người dùng không nghi ngờ nhấp vào liên kết bị nhiễm hoặc tệp đính kèm độc hại sẽ tăng lên rất nhiều.

|

Tấn công bằng email lừa đảo vẫn đang là xu hướng ưa thích của tin tặc |

afp |

Vào năm 2021, hệ thống Anti-Phishing của Kaspersky đã chặn tổng cộng 11.260.643 liên kết lừa đảo ở Đông Nam Á. Hầu hết chúng đã bị chặn trên các thiết bị của người dùng Kaspersky ở Việt Nam, Indonesia và Malaysia.

Ngoài ra, sau đợt đại dịch Covid-19, làm việc từ xa đã gây ra nhiều nỗ lực nhằm đánh lừa thông tin chi tiết của công ty trong hai năm qua. Một trong những xu hướng gia tăng là lừa đảo qua e-mail doanh nghiệp (Business e-mail compromise - BEC).

Các cuộc tấn công BEC là một loại lừa đảo liên quan đến việc mạo danh đại diện từ một doanh nghiệp đáng tin cậy. Một cuộc tấn công BEC được định nghĩa là một chiến dịch tội phạm mạng có mục tiêu hoạt động bằng cách:

Các chuyên gia của Kaspersky ngày càng chứng kiến nhiều hơn các cuộc tấn công BEC. Trong quý 4/2021, các sản phẩm của Kaspersky đã ngăn chặn hơn 8.000 cuộc tấn công BEC, với con số lớn nhất (5.037) xảy ra vào tháng 10.

Trong suốt năm 2021, các nhà nghiên cứu của công ty đã phân tích chặt chẽ cách thức những kẻ lừa đảo tạo ra và phát tán email giả mạo. Kết quả là, họ phát hiện ra rằng các cuộc tấn công có xu hướng chia thành hai loại: quy mô lớn và có mục tiêu cao.

|

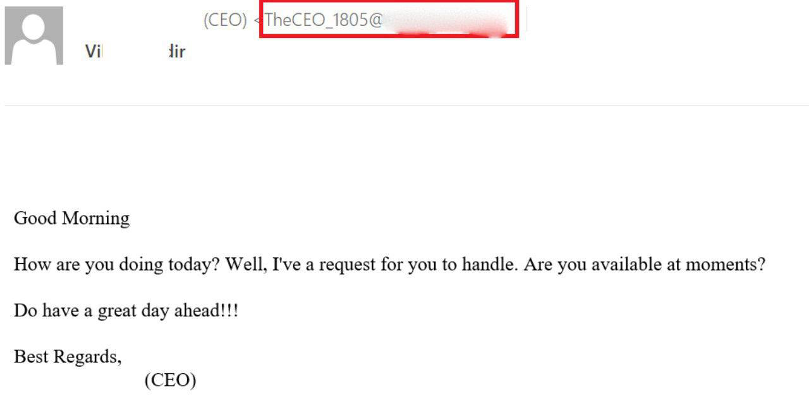

Một ví dụ của lừa đảo CEO quy mô lớn |

chụp màn hình |

Cách thức này trước đây được gọi là “BEC-as-a-Service”, theo đó các cuộc tấn công đơn giản hóa cơ chế đằng sau để tiếp cận càng nhiều nạn nhân càng tốt. Những kẻ tấn công đã gửi các tin nhắn được sắp xếp hợp lý hàng loạt từ các tài khoản thư miễn phí, với hy vọng lôi kéo được càng nhiều nạn nhân càng tốt. Những thông điệp như vậy thường thiếu mức độ tinh vi, nhưng chúng hiệu quả.

Có thể xử lý các cuộc tấn công BEC như thế nào?

- Thiết lập SPF, sử dụng chữ ký DKIM và triển khai chính sách DMARC để bảo vệ chống lại thư nội bộ giả mạo. Về lý thuyết, các biện pháp này cũng cho phép các công ty khác xác thực các e-mail được gửi dưới danh nghĩa tổ chức của bạn (tất nhiên, giả sử rằng các công ty đã cấu hình các công nghệ đó).

- Đào tạo nhân viên định kỳ để chống lại tấn công phi kỹ thuật. Sự kết hợp giữa các hội thảo và mô phỏng huấn luyện nhân viên cảnh giác và xác định các cuộc tấn công BEC xuyên qua các lớp phòng thủ khác.

- Sử dụng các công cụ bảo mật để bảo vệ các kênh liên lạc của công ty như Kaspersky Secure Mail Gateway với bộ công nghệ chống lừa đảo, chống thư rác, phát hiện phần mềm độc hại vững chắc.

Bình luận (0)